Introducción: Por qué la seguridad estándar ya no es suficiente

En 2026, la superficie de ataque de los dispositivos móviles se ha expandido drásticamente. Ya no se trata solo de evitar malware básico, sino de mitigar el rastreo persistente, los ataques de día cero y la recolección de metadatos por parte de grandes corporaciones y actores maliciosos. El \”Hardening\” o endurecimiento es el proceso de asegurar un sistema reduciendo sus vulnerabilidades. En este artículo, transformaremos un dispositivo comercial en una fortaleza digital.

1. El núcleo de la seguridad: El Sistema Operativo y el Bootloader

La seguridad comienza antes de encender la pantalla. Para usuarios de Android, el primer paso es verificar la integridad del sistema. Aunque el desbloqueo del bootloader permite instalar ROMs personalizadas como GrapheneOS (altamente recomendada para privacidad), para la mayoría de los usuarios, mantener el bootloader bloqueado con el firmware oficial es vital para asegurar el \”Verified Boot\”.

En iOS: La clave está en la \”Protección de datos avanzada\”. Activar el cifrado de extremo a extremo para iCloud asegura que ni siquiera Apple pueda acceder a tus copias de seguridad, fotos o notas ante una orden judicial o una brecha de seguridad.

2. Hardening de Red: DNS sobre TLS y VPNs de Próxima Generación

Tu tráfico de red revela quién eres. Configurar un DNS privado no es opcional.

- Android: Ve a Ajustes > Red e Internet > DNS privado. Configura

dns.adguard-dns.como un servidor personal de NextDNS. Esto bloquea rastreadores a nivel de sistema, antes de que las apps se comuniquen. - iOS: Utiliza perfiles de configuración (.mobileconfig) para forzar DNS sobre HTTPS (DoH), evitando que los proveedores de internet espíen tus consultas.

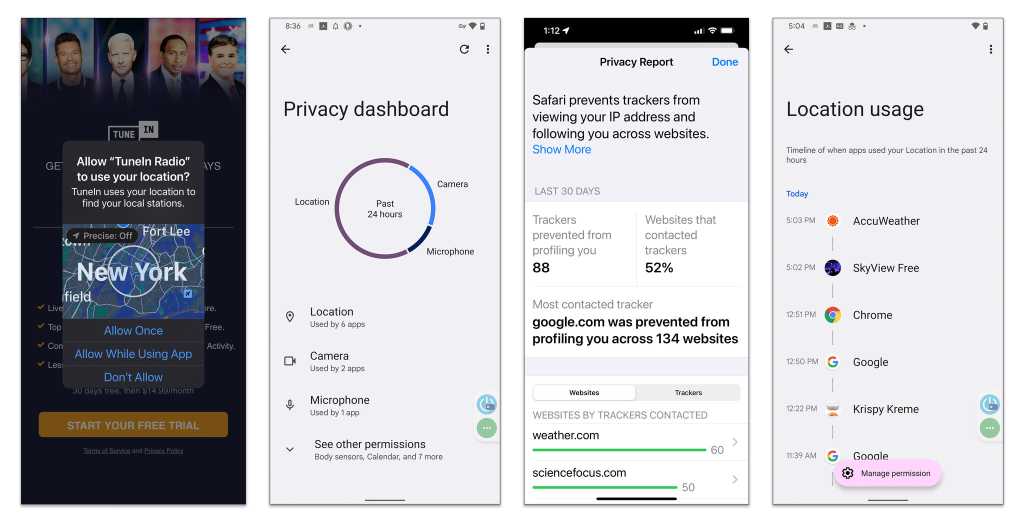

3. Gestión Avanzada de Permisos: El Principio de Menor Privilegio

Muchas aplicaciones solicitan acceso a la \”Red Local\” o a \”Dispositivos Cercanos\” sin necesidad real. Esto se usa para mapear tu hogar o detectar otros dispositivos y crear un perfil de usuario único (fingerprinting).

En Android 14+, utiliza el \”Panel de Privacidad\” para auditar qué apps han accedido a la ubicación en las últimas 24 horas. Para iPhone, desactiva el \”Rastreo\” global en Ajustes > Privacidad.

4. Sandboxing y Aislamiento de Aplicaciones

El sandboxing es lo que impide que una app lea los datos de otra.

En dispositivos Android profesionales, el uso de \”Perfiles de Trabajo\” permite aislar aplicaciones financieras de aplicaciones de redes sociales. Aplicaciones como *Shelter* permiten clonar apps en un perfil separado que puedes \”congelar\” cuando no estés usando, impidiendo procesos en segundo plano.

5. Autenticación Robusta: Más allá del SMS

El intercambio de SIM (SIM Swapping) sigue siendo una amenaza real. Debes eliminar el SMS como método de recuperación.

– Utiliza llaves físicas (YubiKey) mediante NFC.

– Configura aplicaciones de autenticación que no sincronicen con la nube a menos que sea un entorno cifrado (como Aegis o Raivo OTP).

6. Eliminación de Telemetría y Bloqueo de Sensores

Incluso sin usar apps, los sensores (acelerómetro, giroscopio) pueden revelar qué estás escribiendo mediante vibraciones. En Android, activa las \”Opciones de Desarrollador\” y añade el mosaico de \”Sensores desactivados\” al panel rápido. Esto corta físicamente el acceso a la cámara, micrófono y sensores con un solo toque.

Conclusión: Tu seguridad es un ecosistema

El hardening no es un evento único, sino un hábito de higiene digital. Revisar trimestralmente los accesos concedidos, mantener el firmware al día y auditar tus sensores son las mejores defensas en 2026. Un dispositivo móvil seguro es la base de tu libertad digital en la red, pero recuerda que de nada sirve blindar tu smartphone si el equipo donde gestionas tus backups o sincronizas datos es vulnerable.

Para garantizar una protección integral en todos tus dispositivos, te recomendamos complementar esta guía técnica revisando nuestra selección de las mejores apps para optimizar tu PC. Mantener tu ordenador limpio de procesos innecesarios no solo mejora el rendimiento, sino que facilita la detección de brechas de seguridad que podrían comprometer la integridad de tu ecosistema móvil.